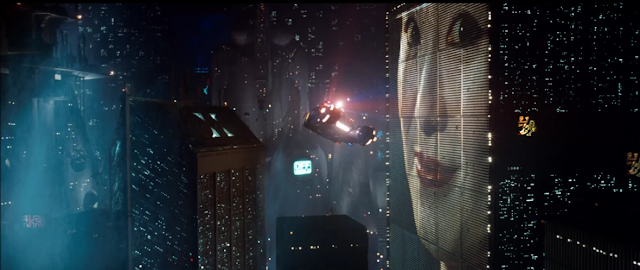

Sixième roman

Titre : le

protocole SYDQ

L’agent Q avait finalement pris

possession de ses nouveaux bureaux à New-York après avoir terminé sa mission à New-Dehli.

Il avait contacté M et lui avait demandé si le brise-glace dont il avait parlé

récemment était destiné à attaquer une quelconque multinationale comme il l’affirmait.

M lui répond simplement qu’il s’agit d’un langage codé, et que son service n’utilise

pas de technologie, qu’il déteste ça et préfère envoyer des agents de terrain tels

que Q afin de débusquer les truands, qui eux préparent de sales coups sur les

réseaux et tentent de déstabiliser des entreprises et des états.

Q avait appliqué le protocole

fantôme que M lui avait donné lors de leur rencontre à Kuala Lumpur. Il

avait pour cela utilisé le fameux programme préparé par K, le Kuang-Expert, qui

n’était en fait qu’un simple tableau Excel permettant d’analyser les data qu’il

trouvait sur les réseaux, c’est-à-dire du renseignement source ouverte. Un

enfant de 4 ans aurait pu faire pareil, mais M adorait raconter des histoires

extraordinaires sur les outils

totalement basiques qu’il utilisait au quotidien.

Le logiciel en question indiquait

qu’une importante opération de l’ennemi était en cours, que la totalité des multinationales occidentales étaient sous contrôle et qu’il était difficile d’intervenir

maintenant. Toutefois, le fameux programme avait déjà permis d’établir une short-list, la liste des multinationales

où l’intrusion était la plus importante. Cette liste allait ensuite permettre à

M d’envoyer des agents de terrain choper ceux qui avaient organisé ce casse

contre l’intérêt des populations, en particulier dans la société qui vendait des 4x4.

M pensait que le casse était en

cours, et qu’il risquait d’y avoir des attaques informatiques suite à la

première étape de déstabilisation. Pour cela il utilise un second protocole, qu’il

envoie alors gratuitement à l’ensemble des institutions qu’il aura pu contacter.

Il s’agit du protocole SYDQ, destiné à éviter que le casse ne se réalise :

Save Your Data Quickly. Par mesure de précaution, la sauvegarde est réalisée

sur supports disques dur non connectée au WEB et protégé des champs

électromagnétiques + supports physiques de type DVD et même papier quand c’est

possible car M ne sais pas exactement à quelle attaque s’attendre.

*

* *

L'éditeur : c'est un scénario efficace, inspiré de nombreux scénarios de films américains mais qui est dans la continuité de votre précédent roman. Cela paraît surréaliste et plausible à la fois.

Monsieur Dupont : c'est probablement l'époque qui veut ça : il se passe des événements quelque peu surréalistes en ce moment.